问题描述

某日,朋友反映其电脑可能“中招“,症状显示为任务管理器被禁用,系统缓慢,网络资源占用严重,先后安装数款杀毒软件均未能杀出病毒,而且部分安全软件不可用,除此之外并无其他异常情况。怀疑可能是中了最新的未知病毒了。

怎么办?看来电脑中毒不轻,而且是遇到了新情况。看来只能死马当活马医,使出我的“神秘武器“试试了。说来我这个神秘武器并不神秘,那就是江民的KV2009,但是怎么用好这款杀毒利器,就需要你一步一步跟我往下看了。

实战

首先,将朋友的电脑中杀毒软件卸载,安装了最新版本的KV2009。那么,我们应该怎么样去判断他是否中了病毒呢?我们首先运行一下江民的“进程查看器“-(路径:主界面—工具—常用工具—进程查看器) 看看能不能发现什么未知的可疑程序。

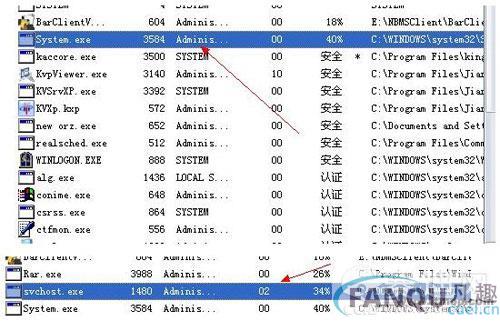

果不其然,注意红色箭头指向的那两个程序都是异常的。第一个正常的应该是没有exe扩展名,第二个正常的那个程序不应该在临时文件夹。注意上面那个Rar.exe本身也是可疑的,将它们加入“黑名单“并结束其进程防止它们再次启动(由于这个病毒启用了进程守护,一定要一次将所有的可疑程序都结束,否则病毒程序会再次自动运行,按住Ctrl键可以同时选择多个进程一并结束)。

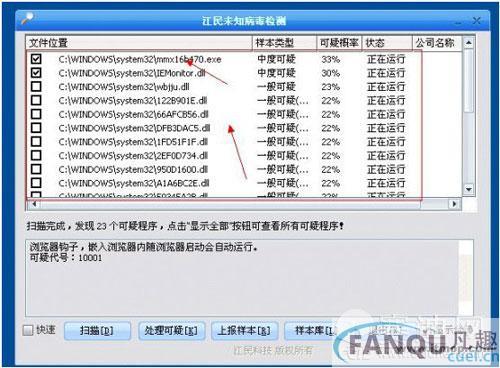

然后我们运行江民“未知病毒扫描“检测一下(主界面—工具—安全工具—未知病毒检测)。扫描下来,结果发现N个异常的动态链接库文件:

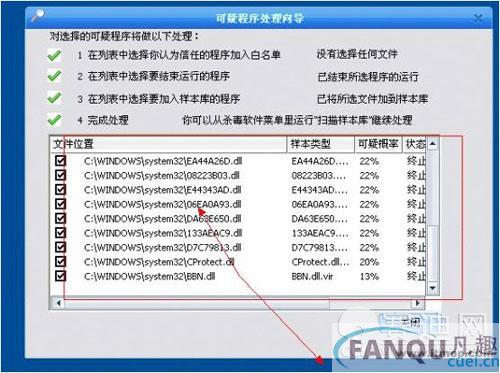

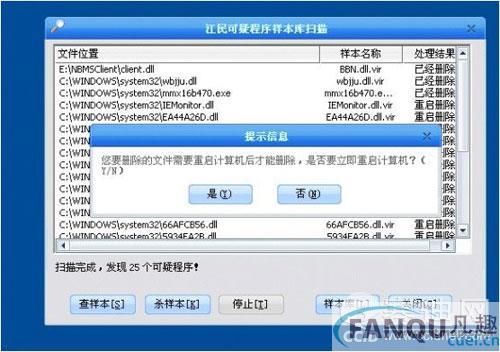

我们将它们全部加入样本库,扫描一下! (一定备份样本库)。

将可疑文件全部删除,这里我们先不重启。

下面我们用江民的系统诊断来修复各个被破坏的系统项目,病毒修改了多处系统文件,我们需要选择性修复!

1.进程列表:

因为我们之前已经结束了病毒进程,同时加入到黑名单,现在看没有可疑进程。

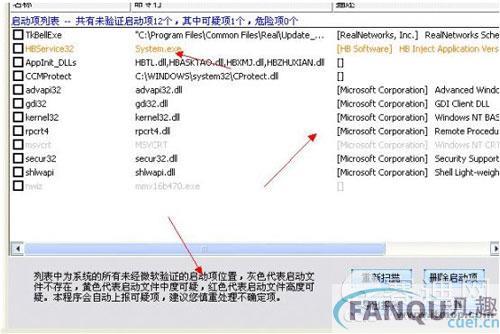

2.启动列表:

发现一个中度的可疑启动项,也就是病毒原始主体的启动项,另外虽然有的启动项后面标注了微软的数字签名,但是数字签名有可能是假冒的,这个大家要注意,我们将可疑的启动项目删除。

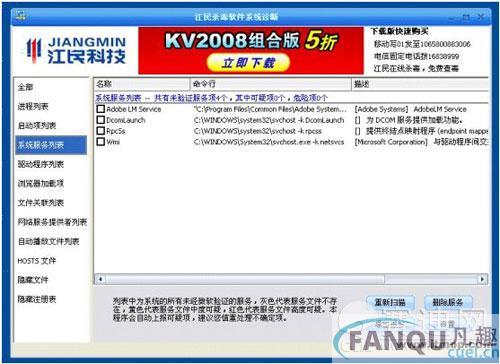

3.系统服务列表:

在这里没有看到可疑服务。

4.驱动程序列表:

发现很多可疑驱动程序,在确认后我们将其删除。

5.浏览器加载:

仔细察看,我们在这里可以看到很多可疑地方——勾选后点击“删除加载项“。

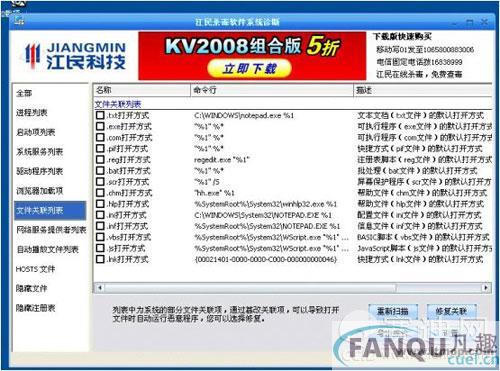

6.文件关联列表:

没有异常!

7.网络服务提供者列表:

没有异常。

8.自动播放文件列表:

流行的u盘病毒,在这里都将被检测出来,没有异常。

9.HOSTS文件:

没有异常。

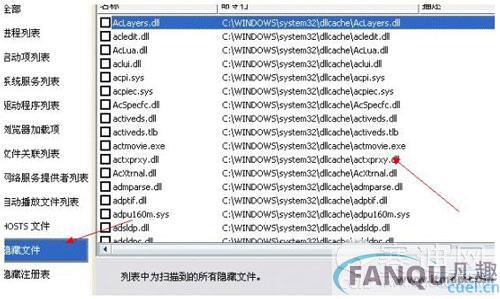

10.隐藏文件:

发现较多的隐藏文件,在确认是病毒后我们将它删除,一般情况下都是病毒文件。

11. 隐藏注册表:

没有问题。

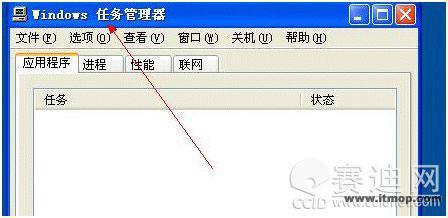

一切修复好之后我们重新启动计算机,以便顺利地删除病毒相关文件,之后点击“开始—运行“,输入“gpedit.msc“,运行后弹出“组策略“窗口,选择“用户配置“,再依次选择“管理模板“、“系统“,在“系统“右边选项框内选择“clt+alt+del选项“,双击“clt+alt+del选项“,双击“任务管理器“,选择“未配置“,点击确定,即可解除任务管理器的禁用。发现问题已经修复,其他安全软件也可以启动了。

其实只要KV主程序可以顺利启动,处理未知病毒的一般流程也是这样的。在对抗未知病毒的过程中,江民强大